Ранее я опубликовал оформленную заметку каким образом я ушел от выпускаемого сертификата Let's Encrypt в пользу покупного сроком на 1год дабы не заморачиваться с отслеживанием срока окончания периода в 90 дней. Хотя за этим следит Zabbix, но все же, как это сделано смотрите в заметке:

справедливо для последующих версий Zabbix.

Нюанс после конвертации p7b в pfx сертификата, купленного через партнера AdminVPS.

c:\mail.ekzorchik.ru>openssl pkcs12 -export -in mail.ekzorchik.ru_27_08_2026.cer -inkey mail.ekzorchik.ru_private_27_08_2026.key -out mail.ekzorchik.ru_27_08_2026(321).pfx -certfile Root-R1.crt

Enter Export Password: тут я задал пароль, к примеру 321

Verifying - Enter Export Password: подтвердил пароль, к примеру 321

Вижу сформированный PFX сертификат

Переношу его копированием с текущей системы на другую где он собственно и будет установлен (к примеру, где развернут сервис RDG), затем устанавливаю, но пароль на PFX сертификат не подходит.

Шаг №1: Кликаю по нему два раза левой кнопкой мыши, инициируется мастер импорта сертификатов:

Расположение хранилища: выбираю "Локальный компьютер"

и нажимаю "Далее"

на запрос от UAC (Контроль учетных записей) нажимаем "Да"

мастер показываем от куда он будет импортировать сертификат

Имя файла: C:\Soft\mail.ekzorchik.ru_27_08_2026(123).pfx

и нажимаю "Далее"

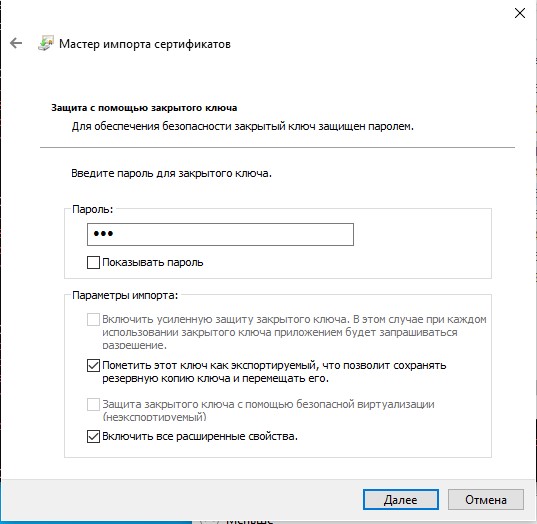

Введите пароль для закрытого ключа: 321

Параметры импорта:

Пометить этот ключ как экспортируемый, что позволит сохранять резервную копию ключа и перемещать его: отмечаю галочкойВключить все расширенные свойства: отмечаю галочкой

и нажимаю "Далее"

но в ответ я получаю ошибку:

Мастер импорта сертификатов

Вы ввели неправильный пароль

Странно это.

В этом случае нужно сделать следующий шаг и уже после вернуть к "Шаг №1".

Шаг №2: После того, как из p7b получили pfx, нужно установить сертификат pfx (mail.ekzorchik.ru_27_08_2026(321).pfx) на этой системе (это у меня Windows 10 Pro на которой я через Openssl проводил конвертацию) и экспортировать его снова:

Расположение хранилища: локальный компьютер

и нажимаю "Далее"

Введите пароль для закрытого ключа: 321

Параметры импорта:

Пометить этот ключ как экспортируемый, что позволит сохранять резервную копию ключа и перемещать его: отмечаю галочкойВключить все расширенные свойства: отмечаю галочкой

и нажимаю "Далее"

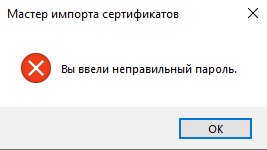

следующий этап мастера — это указание в какое хранилище установить сертификат:

Windows автоматически выберет хранилище, или вы можете указать расположение сертификата вручную.

Поместить все сертификаты в следующее хранилище: выбираюХранилище сертификатов: перехожу в "Обзор" и выбираю "Личное", нажимаю "ОК"

получается так

и нажимаю "Далее", "Готово".

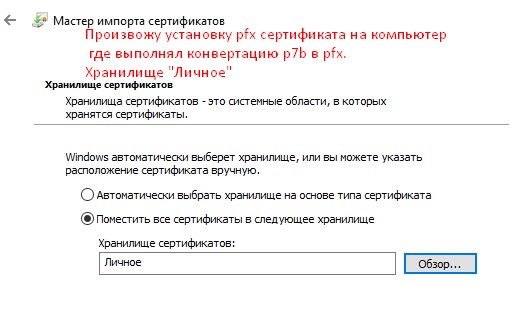

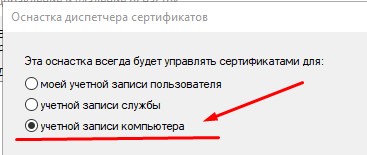

Шаг №3: Запускаю консоль командной строки с правами администратора и вызываю оснастку mmc.exe, затем:

Файл - Добавить или удалить оснастку — выбираю из (Доступные оснастки) оснастку "Сертификаты" и нажимаю "Добавить"

после чего будет возможность выбора с чем оснастке работать: выбираю "Учетной записи компьютера"

и нажимаю "ОК"

Проверяю, что установленный/импортированный сертификат присутствует для локального компьютера как я его выше импортировал:

(Корень консоли) - Сертификаты (локальный компьютер) - Личное - Сертификаты

вижу его, и он отмечен замочком (это значит у него есть закрытый ключ).

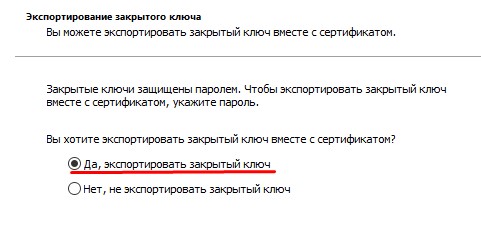

Шаг №4: Экспортирую сертификат с закрытым ключом из "Сертификаты (локальный компьютер)" в файл pfx:

через правый клик мышью на сертификате это у меня mail.ekzorchik.ru выбираю "Все задачи" - "Экспорт", "Далее"

Вы хотите экспортировать закрытый ключ вместе с сертификатом: выбираю "да, экспортировать закрытый ключ"

и нажимаю "Далее"

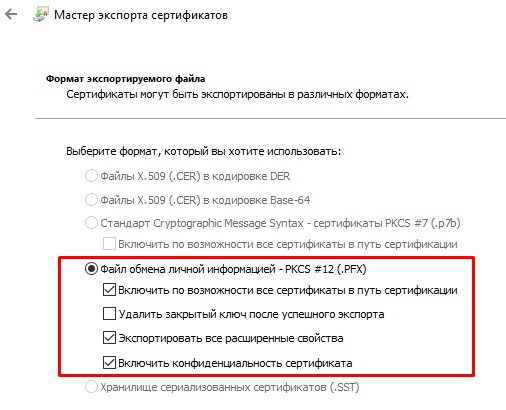

Выбираю формат экспортируемого файла:

Файл обмена личной информацией - PKCS #12 (.pfx): отмечаюВключить по возможности все сертификаты в путь сертификации: отмечаю галочкойЭкспортировать все расширенные свойства: отмечаю галочкойВключить конфиденциальность сертификата: отмечаю галочкой

и нажимаю "Далее"

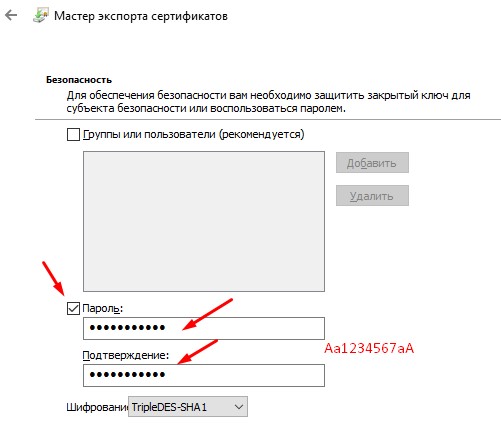

Для обеспечения безопасности вам необходимо защитить закрытый ключ для субъекта безопасности или воспользоваться паролем.

Пароль: отмечаю галочкой и задаю его, к примеру, Aa1234567aAШифрование: оставляю по умолчанию тем что выбрано (у меня это TripleDES-SHA1)

и нажимаю "Далее"

(Укажите имя файла, который вы хотите экспортировать)

Имя файла: нажимаю "Обзор", указываю его именование, к примеру mail.ekzorchik.ru_27_08_2026(Aa1234567aA)Тип файла: Файлы обмена личной информацией (*.pfx)

и нажимаю "Сохранить"

и нажимаю "Далее", "Готово".

Шаг №5: Полученный экспортированный файл mail.ekzorchik.ru_27_08_2026(Aa1234567aA).pfx копирую на другую систему и проделываем все то же самое для его установки, как в "Шаг №1" и уже пароль проходит и также устанавливаем его в контейнер, который Вам нужен для сервиса.

Вот такой вот нюанс я получил, когда вчера вечером прикручивал вместо истекающего сертификата (Let's Encrypt) для службы Remote Desktop Gateway. Очень я бы сказал было неприятно с таким столкнуться, но ничего сейчас я чуть больше знаю.

На этом заметку завершаю, с уважением автор блога Олло Александр aka ekzorchik.